こんにちは!イーゴリです。

会社のコンプライアンスの要件には、データを消す方法として磁気消去や物理破壊などの方法がありますが、クラウド業界では同じ物理ストレージの中に自分の会社だけではなくお客様のデータも存在している※1ので、磁気消去や物理破壊はできません※2。

AWSクラウドでは、削除されたEBS ボリュームで使用される物理ブロックストレージが、新しいボリュームに割り当てられる前に、ゼロまたは暗号的に擬似ランダムデータで上書きされるという処理が行われます。データを削除すると同時に磁気消去や物理破壊などの要件がある場合、別の強力なデータの削除方法を紹介したいと思います。

削除された EBS ボリュームで使用される物理ブロックストレージは、新しいボリュームに割り当てられる前に、ゼロまたは暗号的に擬似ランダムデータで上書きされます。機密データを扱っている場合は、手動によるデータの暗号化や、Amazon EBS 暗号化 で保護されているボリュームへのデータの格納を検討してください。詳細については、「Amazon EBS 暗号化」を参照してください。 docs.aws.amazon.com

※1 当たり前のことですが、同じ物理的なストレージでもお客様Aはお客様Bの情報は見ることができません。

※2 ストレージデバイスが製品寿命に達した場合、データ漏えいが発生しないようにAWSでは下記の対策が行われています。

AWS は DoD 5220.22-M (国家産業セキュリティプログラム運営マニュアル) または NIST 800-88 (媒体のサニタイズに関するガイドライン) に詳述された技術を用い、廃棄プロセスの一環としてデータ破壊を行います。これらの手順を用いているハードウェアデバイスが廃棄できない場合、デバイスは業界標準の慣行に従って、消磁するか、物理的に破壊されます。 参考URL

暗号化消去

暗号化消去(Crypto-shredding / クリプトシュレッディング / 暗号シュレッディング)とは、自分のデータを暗号化し、データを削除したい場合、暗号化したデータを削除するだけではなく、誰もデータを復号できないように鍵自体も削除するという方法です。

但し、AWSだと2つの暗号化する方法(AWS 所有のキー除き)がありますので、誤って別のデータに影響が発生しないようにAWS KMS(AWS Key Management Service)の説明を含めて暗号化消去を紹介したいと思います。

下記の記事で詳しく説明していますが、結論から言うと、AWS マネージド型キーだと鍵自体は削除できません※3。削除できたとしてもAWSサービスごとに鍵が分かれているため、データの暗号化消去のためにAWS マネージド型キーは使えません。そのため、カスタマー管理型のキーを使うしかありません(AWS マネージド型キー/カスタマー管理型のキーの比較表)。

※3 AWS マネージドキー または AWS 所有のキー を削除することはできません。 docs.aws.amazon.com

注意点

下記の注意点があります。

①AWS KMSで「AWS マネージド型キー」と「カスタマー管理型のキー」の2つのキーの管理方法がありますが、データと一緒にキーを削除するのであれば、カスタマー管理型のキーの選択肢しかありません。

AWS KMSについて詳しくは下記の記事をご参考ください。

②AWS KMS(カスタマー管理型のキー)でキーを削除する際には、削除保留期間(デフォルトでは7日間)が設定されます。この期間中にキーの削除を取り消すことができます。このため、計画時にはこの期間を考慮に入れる必要があります。

KMSキー削除について下記の記事をご参考ください。 docs.aws.amazon.com

③キーへのアクセスは認可された人のみに限定されるようにし、キーの不正削除や不正使用を防ぐ必要があります。

KMS キーの使用方法と時期、および使用者をCloudTrailでモニタリングし、調査できますので、意図しないKMSキー削除を防止するためにSlackなどへの通知を設定してもいいかもしれません。

④AWS KMS料金が発生するので、下記の記事をご参考ください。 aws.amazon.com

作業の流れ(EBSの場合)

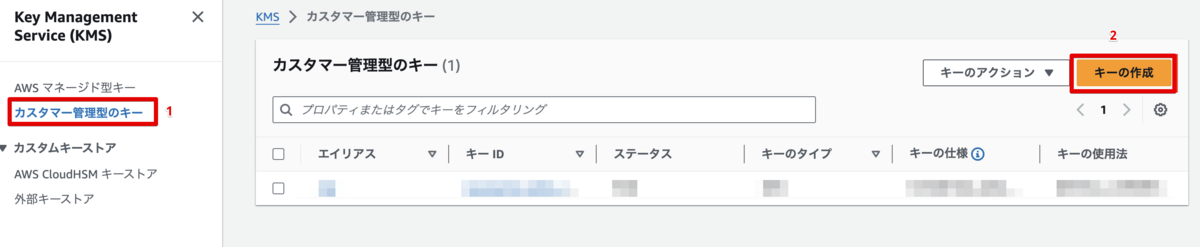

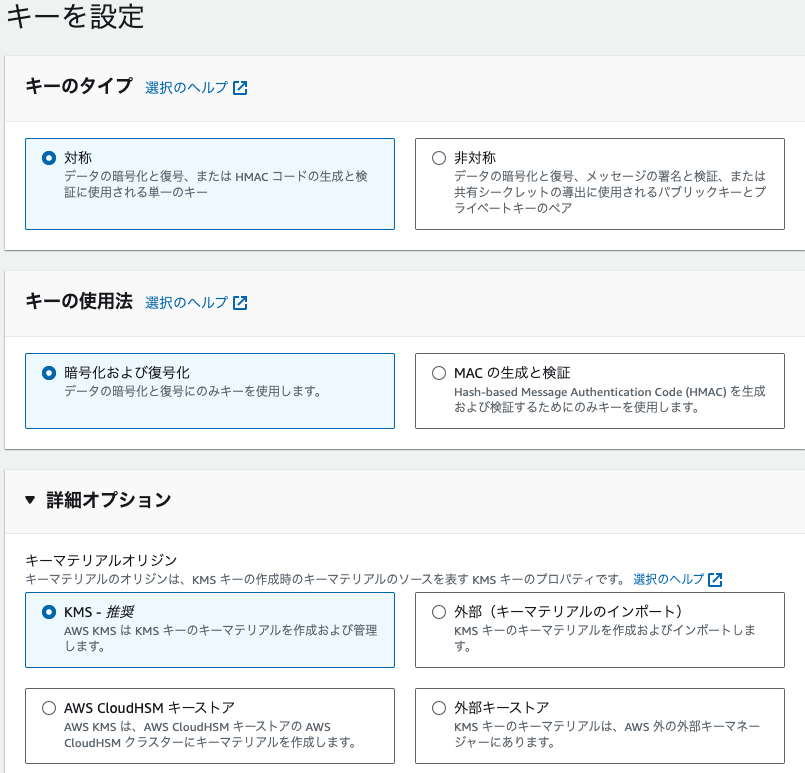

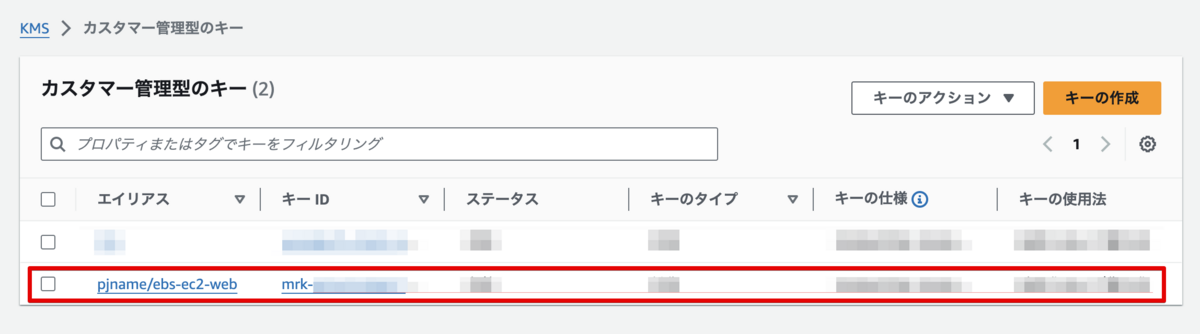

①特定のEC2専用のカスタマー管理型のキーを作成する

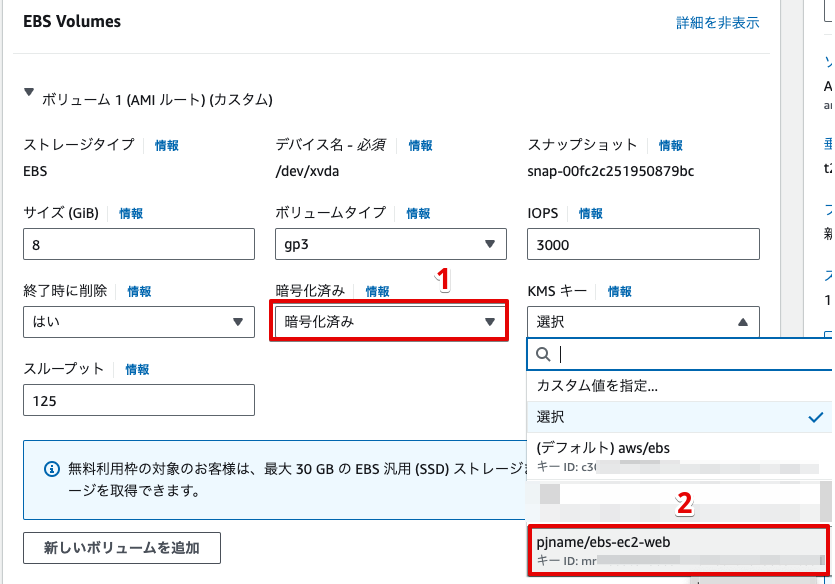

②EC2の構築時に①のキーを指定する

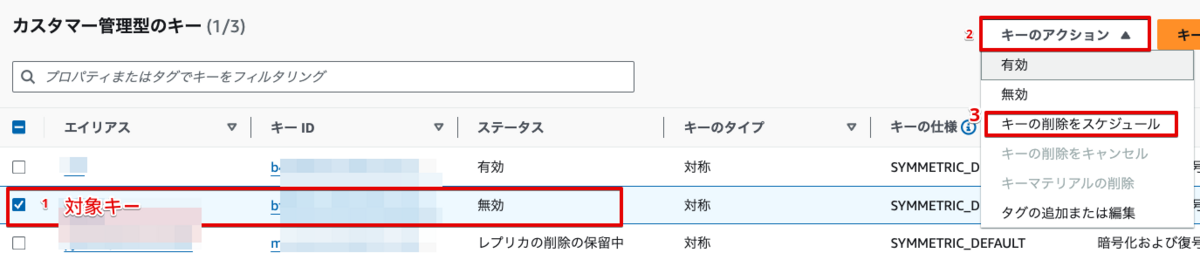

③EC2の利用後、データを安全に破棄したい時に①のキーを削除する

7~30日の期限を設定し、[削除をスケジュール]ボタンをクリックします。

削除設定後の可能な削除期間は、削除したい日から7日後~30日までとなりますので、作業当日にキーを削除することはできませんが、対象のキーの削除スケジュールを設定すると、対象のキーが自動的に無効化されますので、対象のキーは使えなくなります。

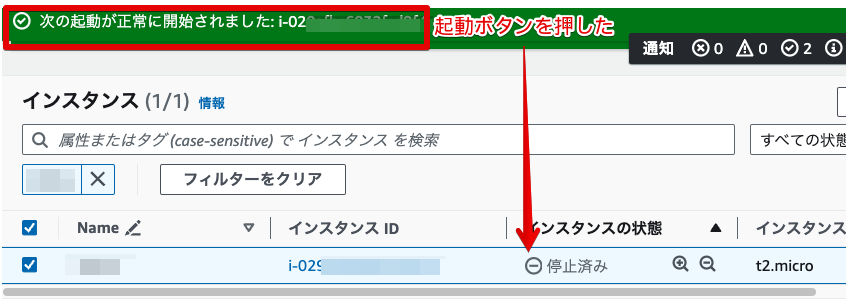

その後、対象のEC2インスタンスを停止します。

- 注意点1:EC2を再起動するのではなく、停止することが必要になります。EC2を再起動してもEBSボリュームの中身を見られます。

ルートEBSボリュームの場合、停止した後で、停止済みのEC2が起動できなくなります(停止済み→起動ボタン→保留中→停止済みの状態になります)。

EC2を起動したい場合、キーの有効化が必要です。ちなみに削除のスケジューリング設定を終えたキーの操作はできませんので、キーの有効化/無効化などが必要になる場合、キーの削除をキャンセルしないといけません。

- 注意点2:キーを無効化しても削除するまで料金が発生し続けます。

④EBS(EC2)のデータを復号できないことを確認し、EC2/EBS/関連スナップショットを削除する

キーの無効化後、その場でEBSの状態を確認できます。

ルートEBSボリュームの場合、EC2を停止した状態で起動してみて、保留中→停止済みの動作になったら、確認は完了です。都合の良いタイミングで関連リソースを削除します。

以上、御一読ありがとうございました。

本田 イーゴリ (記事一覧)

カスタマーサクセス部

・2024 Japan AWS Top Engineers (Security)

・AWS SAP, DOP, SCS, DBS, SAA, DVA, CLF

・Azure AZ-900

・EC-Council CCSE

趣味:日本国内旅行(47都道府県制覇)・ドライブ・音楽