情報システム課の宮澤です。

今回は、OneLoginを利用して、AWSへSAML認証でログインするための設定手順を紹介します。

OneLoginでコネクタの作成

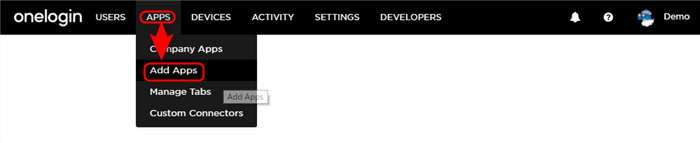

管理者アカウントでログインし、OneLoginの管理画面から"APPS > Add Apps"を選択します。

アプリケーション検索欄に"AWS"と入力し、"Amazon Web Serivces(AWS)"と記載され、SAML2.0と表示されたものを選択します。

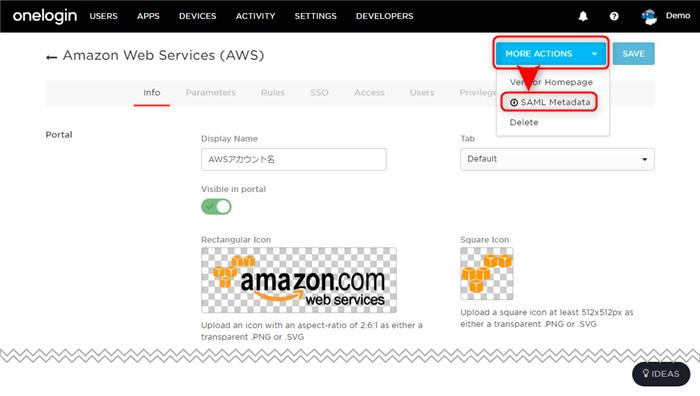

Display NameにOneLogin上の表示名を設定し、下部の選択で"SAML2.0"を選択し"SAVE"を押します。

SAVEを押すと以下の画面に遷移するので、"MORE ACTIONS>SAML Metadata"を押してXMLファイルをダウンロードします。

※後ほどAWSマネジメントコンソールの設定で利用します。

AWSでIDプロバイダの設定

マネジメントコンソールにログイン後IAMの画面に移動し、"IDプロバイダー>プロバイダの作成"を押します。

プロバイダタイプは"SAML"を選択し、プロバイダ名を任意で設定します。

メタデータドキュメントは、先程OneLoginからダウンロードしたファイルを指定して"次のステップ"を押します。

最後に設定した情報の確認画面が表示されるので、問題なければ"作成"を押します成"を押します

IAM Roleを作成

IAMの画面で"ロール > 新しいロールの作成"を押します。

”SAML2.0 フェデレーション”を選択し、"SAMLプロバイダー"の値を先ほど作成した、IDプロバイダーを指定します。

そして、”プログラムによるアクセスとAWSマネジメントコンソールによるアクセスを許可する”を選択して"次のステップ:アクセス権限"を押します。

該当IAMロールで利用する権限を設定します。

最後に、ロール名を入力して"ロールの作成"を押します。

OneLoginコネクタにパラメータを設定

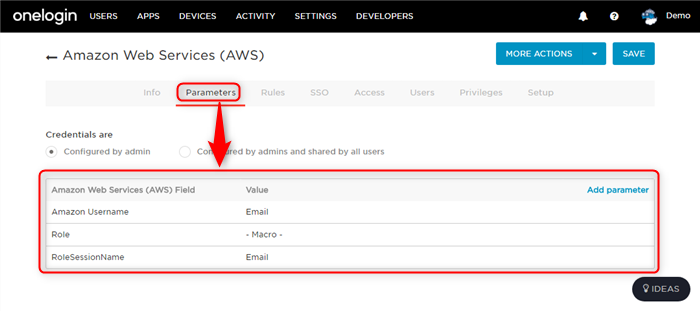

OneLoginのコネクタ設定画面に戻り"Parameters"タブを開きます。

ParametersタブではSAML認証を行うときに利用する以下の3つの用に設定します。

- Amazon Username UsernameAWS上でのユーザーの表示名) : Email

- Role : arn:aws:iam::アカウントナンバー:role/作成し/作成しロール名,arn:aws:iam::アカウントナンバー:saml-provider/作成したIDプロバイダ名

- RoleSessionName(AWS上でのユーザーの表示名) : Email

最後に"Access"タブを押して、適切なRoleを指定し"SAVE"を押します。

ログイン確認

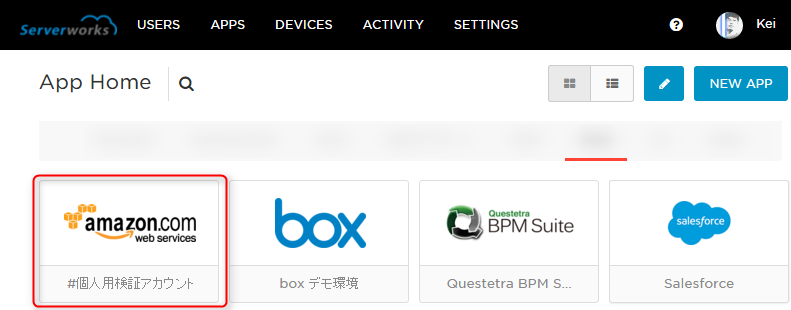

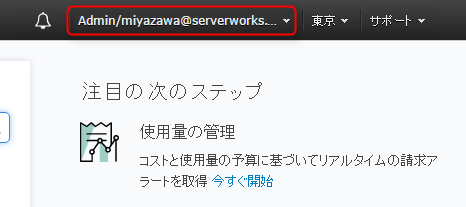

OneLoginにログイン後、作成したAWSアカウントのコネクタをクリックします。

OneLogin経由でAWAWへSAMLでログインされ、ユーザー名が表示される部分には"ロール名/表示名"の用に表示されます。

CloudTrailを確認すると、しっかりOneLoginで設定した表示名(メールアドレス)で証跡が残っています。

まとめ

今回の設定を行うことで、OneLogLogからSAMLでAWSへログインすることが可能になります。

この設定を行ったことで、AWSアカウント上にIAMアカウントを発行することなく、OneLoginのユーザー名で指定したロールを利用してAWSアカウントを利用させることができます。

これにより、個別のIAMアカウント発行をする必要がなくなるので、管理者は面倒なアカウント管理業務を行わずに済むため、時間を有効活用できるようになります。