New RelicにMFA機能が追加されたので早速試してみた

はじめに

2026年1月に、New RelicにMFA(多要素認証)機能が追加されました。これまでNew Relicへのログインはメールアドレスとパスワードだけで完結していましたが、今回の追加によって認証ドメイン単位でMFAを有効にできるようになりました。

パスワードが漏洩した場合でも第二の認証要素がなければログインできないため、不正アクセスのリスクを大きく減らせます。監視ツールであるNew Relicにはシステムの稼働状況や障害情報、パフォーマンスデータといった重要な情報が集まるので、こういった機能は早めに試しておきたいと思い、実際に設定してみました。

New RelicのMFAと認証ドメインの仕組み

認証ドメインとは

MFAを理解するうえで、まず「認証ドメイン」という概念を押さえておく必要があります。認証ドメインとは、同じユーザー管理設定(ユーザーの追加方法やログイン方法など)でまとめられたユーザーのグループです。New Relicの組織を作成するとデフォルトで1つ用意されており、通常はメールアドレスとパスワードによるログインが設定されています。

MFAが使える条件

New RelicのMFAを利用するにはいくつか条件があります。まず Pro または Enterprise エディション の組織である必要があります。また、認証ドメインの設定変更には、Authentication domain管理設定を持つコアユーザーまたはフルプラットフォームユーザーの権限が必要です。

もう一点重要なのが、SAML SSOを使用していない認証ドメインのみが対象という点です。OktaやAzure ADなどの外部IDプロバイダーでSSO認証しているドメインには適用できません。そういったケースではIdP側のMFA機能を利用する形になります。

有効にするとどうなるか

MFAを有効にすると、ログインのたびにメールによる確認が求められるようになります。MFA無効時と有効時のフローを比較するとこんな感じです。

MFA無効時

flowchart LR

A([ログイン画面]) --> B[メールアドレス・パスワードを入力]

B --> C([New Relicへアクセス完了])

MFA有効時

flowchart TD

A([ログイン画面])

A --> B[メールアドレス・パスワードを入力]

B --> C{確認メールを受信}

C -->|メールのリンクをクリック| D([New Relicへアクセス完了])

C -->|メールにアクセスできない場合| E[バックアップコードを入力]

E --> D

MFA有効後の初回ログイン時には、バックアップコードが発行されます。メールにアクセスできない緊急時のための手段で、発行されるのは初回のみです。必ず安全な場所に保管しておきましょう。

実際のログインの流れ

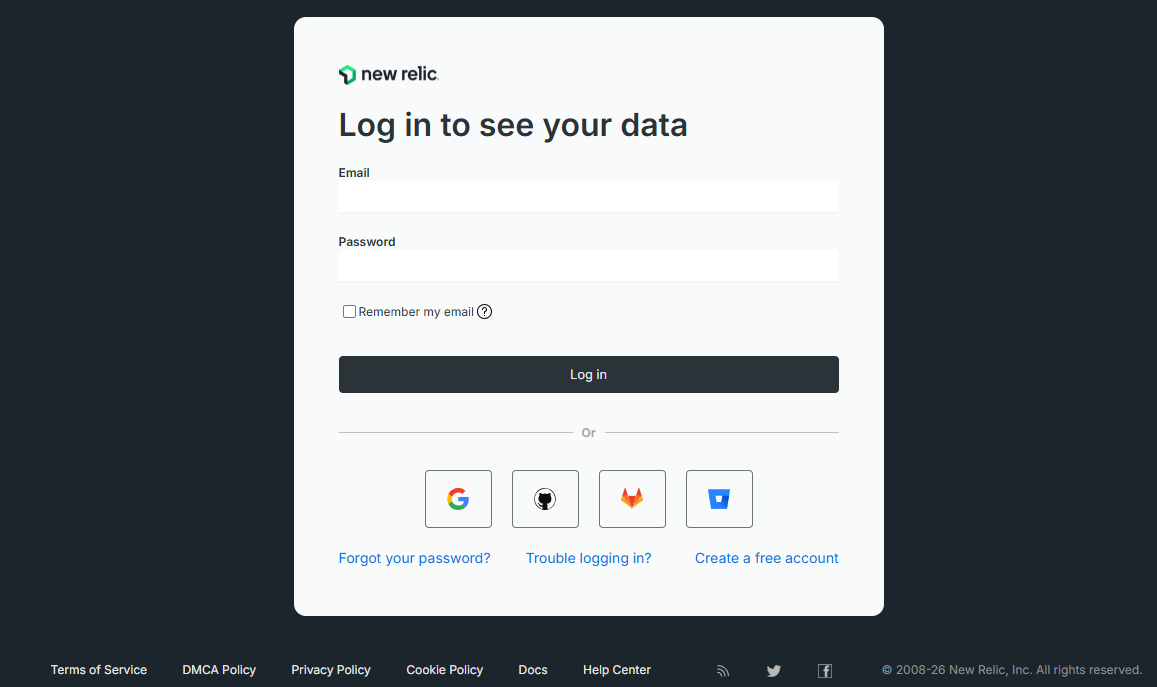

New Relicのサイトにアクセスし、認証情報を入力する

ログインせずに下記画面が表示されるため、メールボックスに認証メールが届いているか確認する

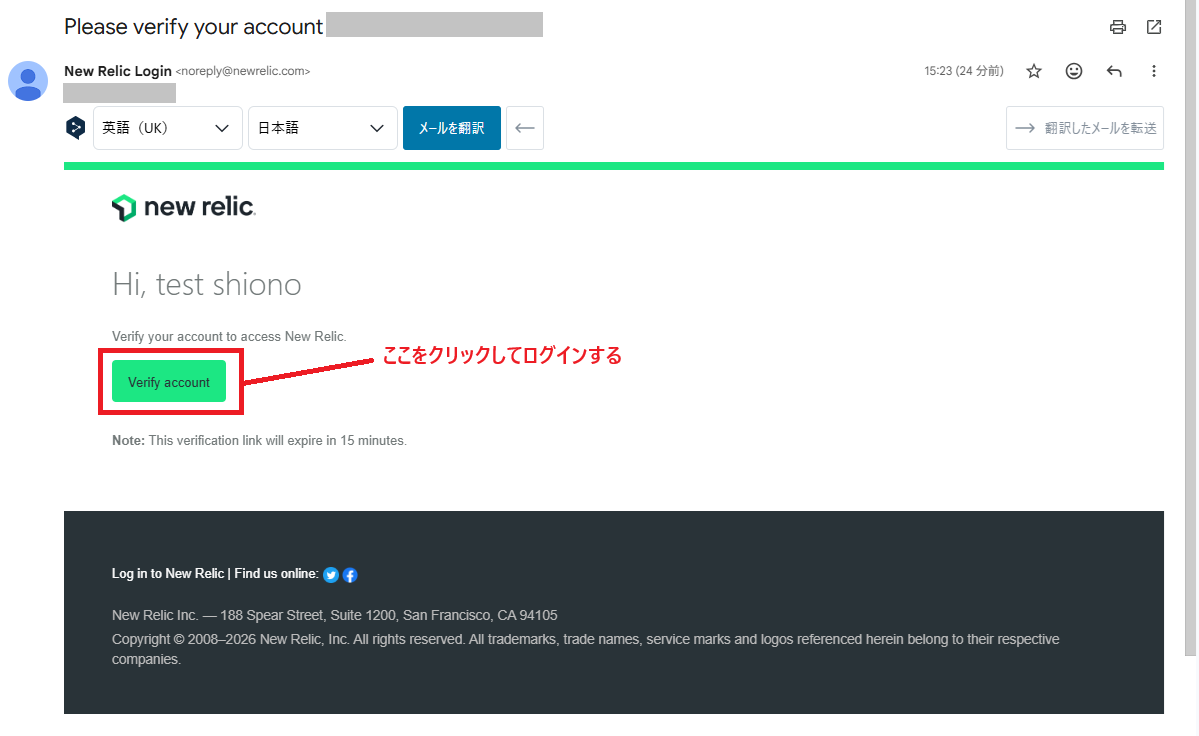

受信したメールの Verify account をクリックしてログインする

※初回アクセス時は下記の情報が表示されるため、必ずバックアップコードは保存しておくこと

MFAを設定してみる

設定はとてもシンプルです。New Relicにログインしたら、画面右上のユーザーメニューから Administration を開き、左側のメニューにある Authentication domains を選択します。

認証ドメインの一覧が表示されたら、MFAを有効にしたいドメインを選んで設定画面を開きます。MFAのトグルをオンにするだけで設定完了です。有効化した瞬間から、そのドメインに所属するすべてのユーザーが次回ログイン時からメール確認を求められるようになるので、事前にユーザーへの周知をしておくとスムーズですね。

なお、モバイルアプリでMFAを使う場合は少し注意が必要です。アプリにメールアドレスを入力した後、モバイルブラウザでログイン画面を開いてメール確認を行う必要があります。モバイルアプリを使うチームメンバーには事前に共有しておくとよいでしょう。

まとめ

実際に試してみて、設定のシンプルさに驚きました。認証ドメインのUI上でトグルをオンにするだけなので、難しい設定は一切不要です。

改めて要点を整理するとこんな感じです。

- MFAは SAML SSO未使用の認証ドメイン に対して設定できる

- 利用には Pro または Enterprise エディション が必要

- 有効化後はログインのたびに メールによる確認コードの入力 が求められる

- 初回MFA時に発行される バックアップコード は必ず安全な場所に保管する

- モバイルアプリ利用時は モバイルブラウザでの確認 が必要

SAML SSOを使っていない環境でNew Relicを運用している場合、手軽に導入できるセキュリティ強化策としておすすめです。ぜひ試してみてください。

この記事がどなたかのお役に立てれば幸いです。

◆ 塩野 正人

◆ マネージドサービス部 所属

◆ X(Twitter):@shioccii

◆ 過去記事はこちら

前職ではオンプレミスで仮想化基盤の構築や運用に従事。現在は運用部隊でNew Relicを使ってサービス改善に奮闘中。New Relic User Group運営。