こんにちは、矢野(喬)です。

私は発売当初からだんぼっちを愛用しているのですが、漸く中に籠もっても汗だくにならない季節に入ってきて嬉しいです。

さて先月の10月29日にClient VPNのセルフサービスポータルの機能が追加されたようですので試してみました。

セルフサービスポータル機能とは

公式ドキュメントを拝見し実際に触ってみて、以下のような機能と理解しました。

- ユーザーベースの認証使用時に利用可能

- Client VPNエンドポイント作成時にセルフサービスポータル用URLが払い出される

- セルフサービスポータル用URLにてユーザー認証情報でログイン

- 該当するClient VPNエンドポイント用の設定ファイルをダウンロード可能

- 設定ファイルの編集が必要な場合は自前で用意して配布する必要がある

- WindowsとMacのAWS公式クライアントアプリをダウンロード可能

- クライアントツールはこちらのAWS公式のページと同じもののようです

- 相互認証単体では利用出来ない

現状では、Client VPNエンドポイントを作成した際にマネジメントコンソールやAWS CLIからダウンロードできる設定ファイルを、ユーザー認証でログインできる人なら誰でもダウンロードできるポータルページが提供される、といったところでしょうか。

試してみたこと

- Active Directory 認証でセルフサービスポータルオプションを有効化して作成、接続

- Active Directory 認証と相互認証の両方を使用してセルフサービスポータルにアクセス

- 紐付けるActive DirectoryがMFA有効化された状態でセルフサービスポータルにアクセス

1.Active Directory 認証でセルフサービスポータルオプションを有効化して作成、接続

作成方法の詳細は弊社杉村のブログ記事がありますので参照いただき、本記事では追加されたセルフサービスポータルオプション関連に絞って紹介します。

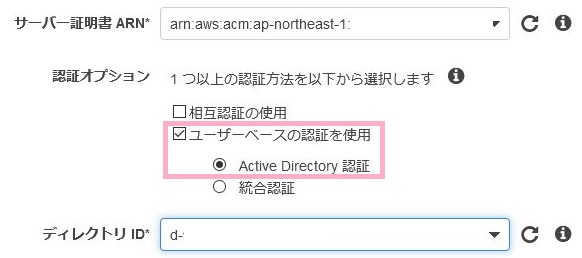

記事の通りClient VPNエンドポイント作成 → 各設定項目入力でActive Directory 認証を選択します

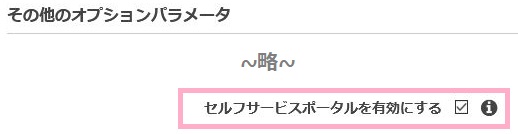

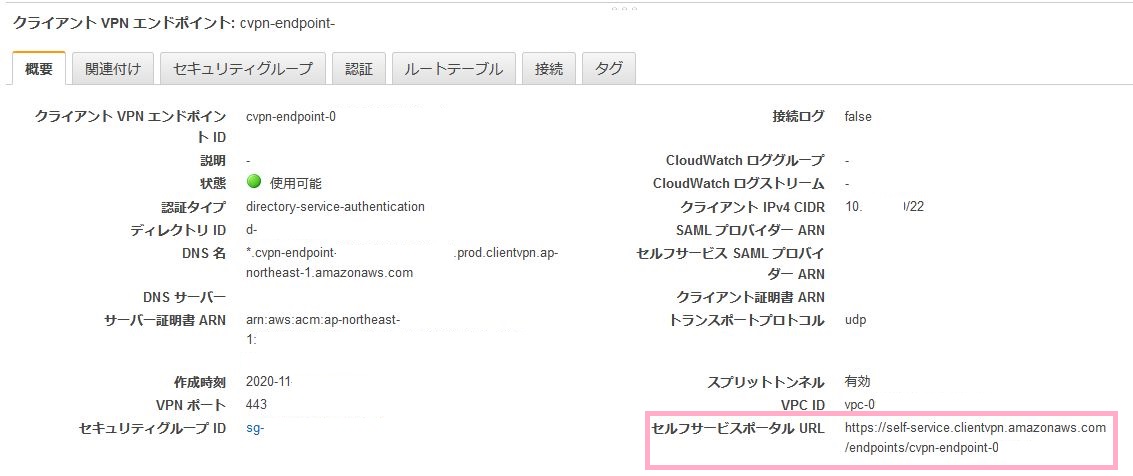

作成画面の一番下にセルフサービスポータルオプションが追加されていますのでチェックを入れて作成

正常に作成されたことを確認

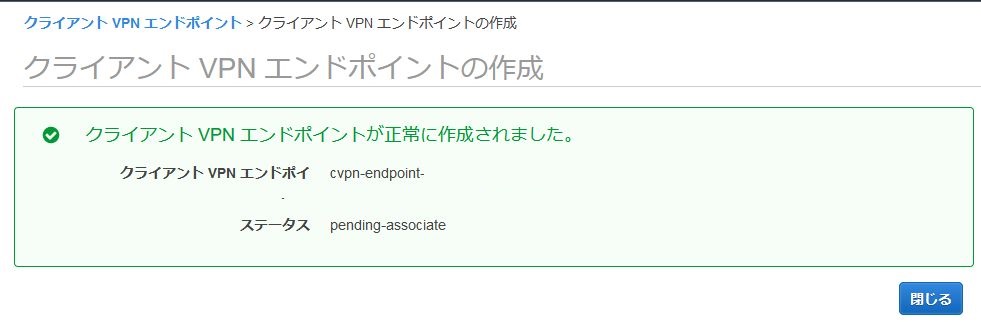

記事の通りにサブネットとの関連付け、セキュリティグループ設定、認証(承認)設定を済ませつつ、概要欄に記載されているセルフサービスポータルURLをコピーします

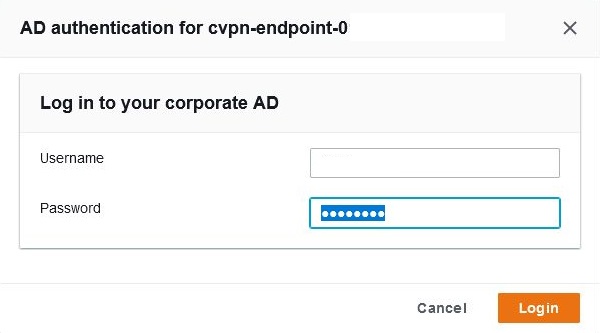

コピーしたURLにアクセスし、自身のADユーザー情報でログイン

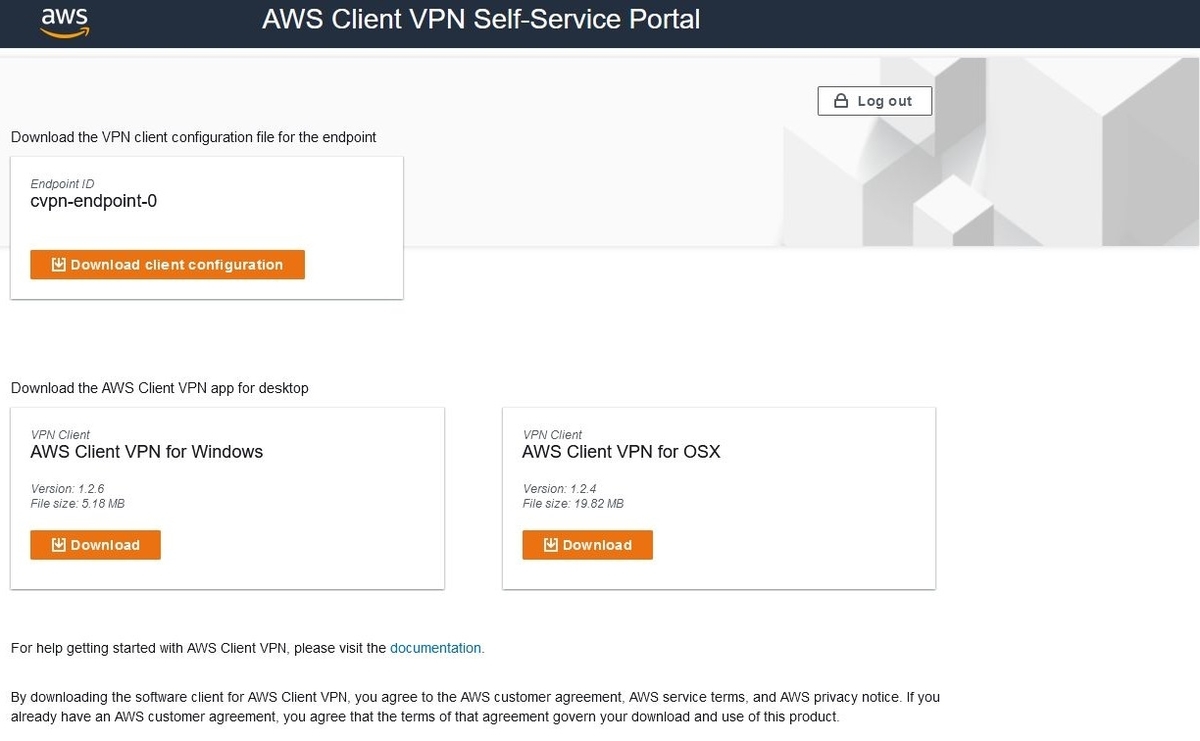

ログインした画面がこちらになります。設定ファイルとClient VPNアプリがダウンロード可能です

(前述の通りマネジメントコンソールでダウンロードできるものと同じ)

Active Directory 認証だけであれば、このセルフサービスポータルからダウンロードした設定ファイルだけでClient VPNに接続が可能です

2. Active Directory 認証と相互認証の両方を使用してセルフサービスポータルにアクセス

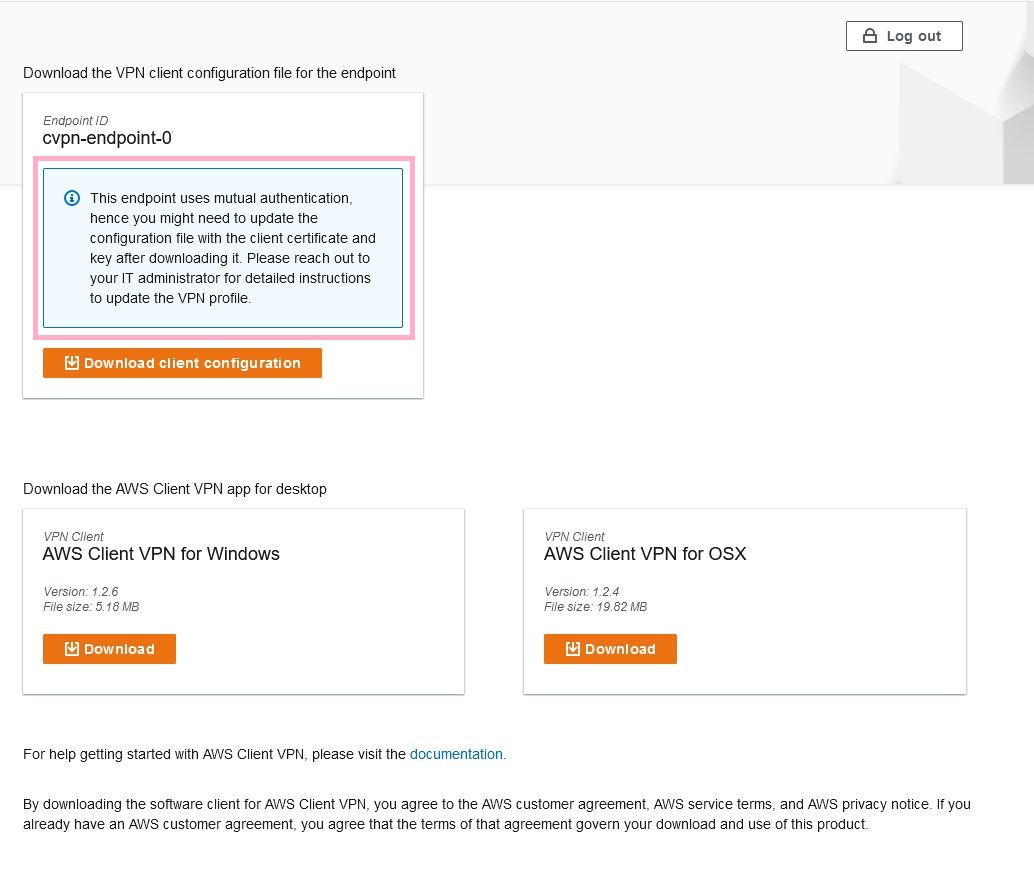

Active Directory 認証と併せて、相互認証にもチェックを入れてセルフサービスポータルにアクセスした場合は以下の通り注意書きが挿入されます

翻訳 : このエンドポイントは相互認証を使用しているため、ダウンロード後にクライアント証明書と鍵を含む設定ファイルを更新する必要がある場合があります。VPNプロファイルを更新するための詳細な手順については、IT管理者にお問い合わせください。

3. 紐付けるActive DirectoryがMFA有効化された状態でセルフサービスポータルにアクセス

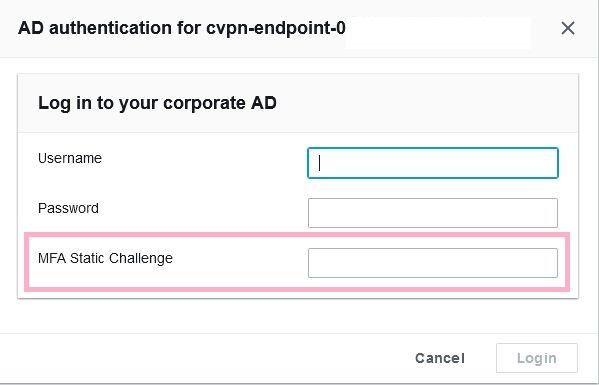

Active DirectoryをMFA有効化した状態で確認するとログイン画面に以下のように項目が追加されます。

※ Client VPNエンドポイント作成後にMFA有効化or無効化可能です。設定ファイルの内容が少々変わるので注意

さいごに

チェックひとつでポータルが有効化できるのは便利ですね。

とはいえURLを知っていると誰でもログインページまで行けるし、加えてADユーザー情報があればClient VPN設定ファイルをダウンロード出来てしまうので、使い所は考えないといけませんね。

必要な人に管理者が配る以外にも選択肢が増えたのは良いことですし、今後の更新を楽しみにしていようと思います。

ありがとうございました。