宮澤です。

今回は、OneLoginのリスクベース認証機能の紹介をしたいと思います。

リスクベース認証とは

OneLoginの"リスクベース認証"機能は、機械学習によって、不正なログインを検知して多要素認証を利用させるオプション機能です。

学習要素は以下となっており、その学習を元に、ユーザーがアクセスした際にリスクを判定します。

※リスク判定は複数のレベルから選択できます。

- 地理的位置

- 現実的でない地理的位置からアクセス

- ブラックリストの国

- 新しい国または都市

- ネットワークのアドレス

- IP知名度

- 新しいIPアドレス

- ブラックリストのIPからのアクセス

- デバイス

- 未知のデバイス

- OSの種類

- ブラウザ

- 時間帯

- 普段利用していない時間帯のアクセス

- 同時アクセス

例えば、以下の条件で普段利用しているとします。

これを、機械学習で学習されることで、以下の条件下でOneLoginへアクセスする場合は、ID/パスワードのみで、多要素認証なしでログインができます。

- 地理的位置:東京

- デバイス:Windows

- ブラウザ:Google Chrome

- 時間帯:日本時間の日中

しかし、上記の条件のユーザーが海外に出張した場合、地理的位置や時間帯が学習内容と一致しなくなるため、海外からOneLoginへアクセスした場合、ID/パスワードにプラスして多要素認証を必須で求められます。

設定

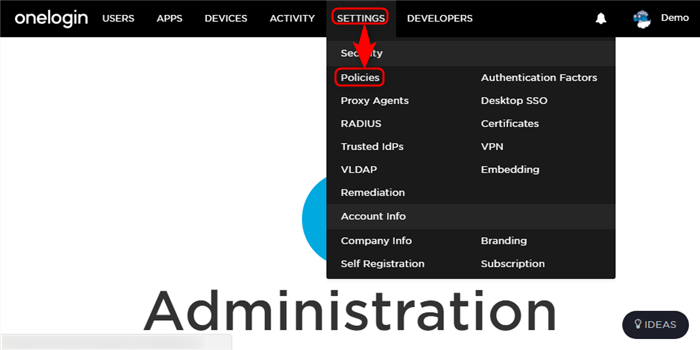

管理画面にログインし、"SETTINGS > Policies" を選択します。

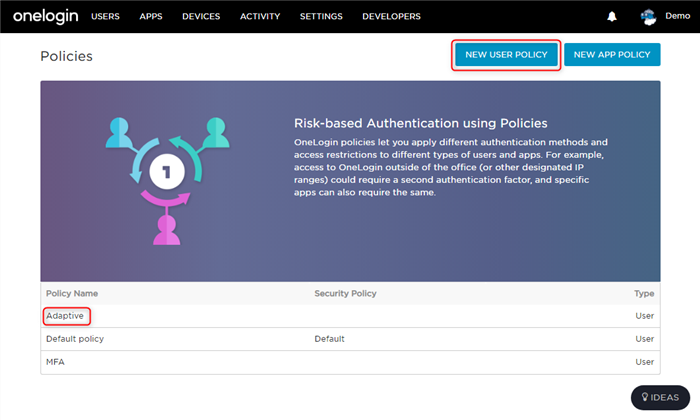

新規ポリシーにリスクベース認証を設定する場合は、右上の"NEW USER POLICY"を押します。

既存のポリシーにリスクベース認証を設定する場合は、下の一覧にある既存のポリシー名を選択します。

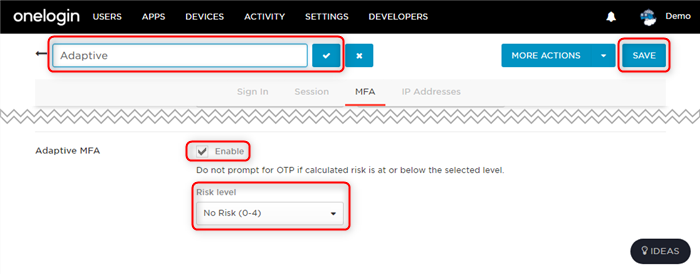

新規にポリシーを作成した場合は、上部の欄にポリシー名を設定します。

MFAタブを開き、下にスクロールすると"Adaptive MFA"の項目が表示されるので、"Enable"にチェックを入れます。

次にリスクレベルを、以下の3つから選択し、右上の"SAVE"を押します。

- No Risk (0-4)

- Low Risk (5-25)

- Medium (26-50)

リスクレベルについて

リスクベース認証を利用する場合、全てのログイン関連のイベントに対してリスクレベルのスコア計算が行われます。

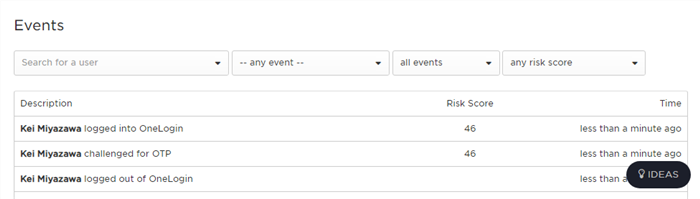

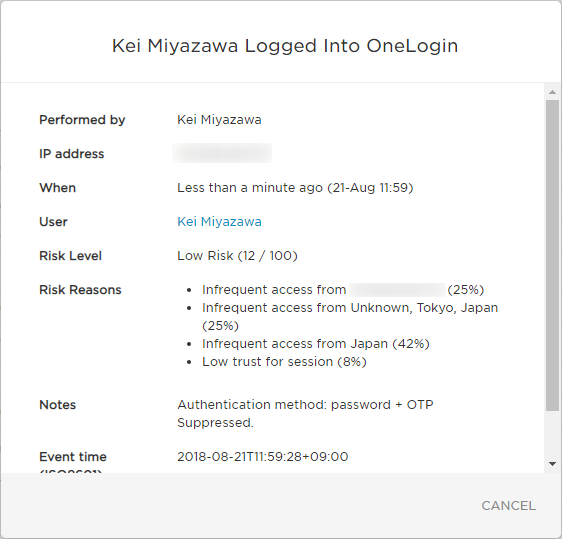

スコアの内容は"ACTIVITY > Events"から確認できます。

詳細を確認すると、リスクスコアを判断した理由を確認することができます。

この値が、ポリシーで設定した値を上回っていた場合、ユーザーに多要素認証を求めるようになります。

今回の例の場合、"Low Risk (12/100)"と判定されているので、ポリシーの設定で"Medium Risk (26-50)"を設定していた場合、ユーザーは多要素認証が求められずにOneLoginにログインすることができます。

まとめ

リスクベース認証を利用することで、リスクがあるログインが発生した際に多要素認証を実施できるようになります。

これにより、普段利用する際のユーザーのストレスが軽減されます。