情報システム課の宮澤です。

今回は、OneLoginのユーザーアカウントにMFA(物理)設定をする手順を紹介します。

事前準備

今回、OneLoginにMFAを設定するわけですが、まず物理MFAトークンを購入します。

利用するトークンは、Symantec社のVIPトークンを利用します。

トークン表面

トークン裏面

管理者設定

Symantec VIPの有効化

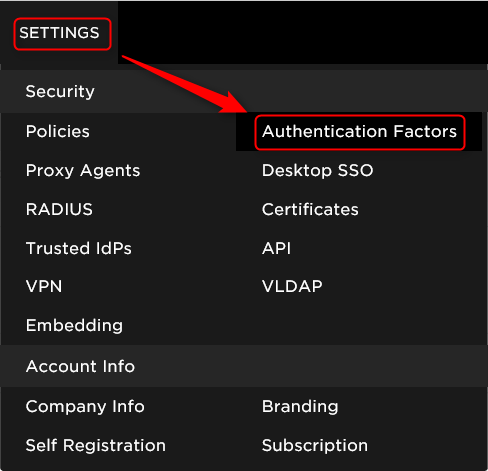

管理者ユーザーでOneLoginにログインし"SETTINGS > Authentication Factors"に移動します。

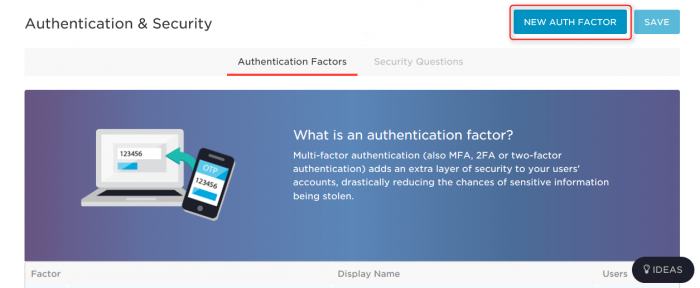

"NEW AUTH FACTOR"を押します。

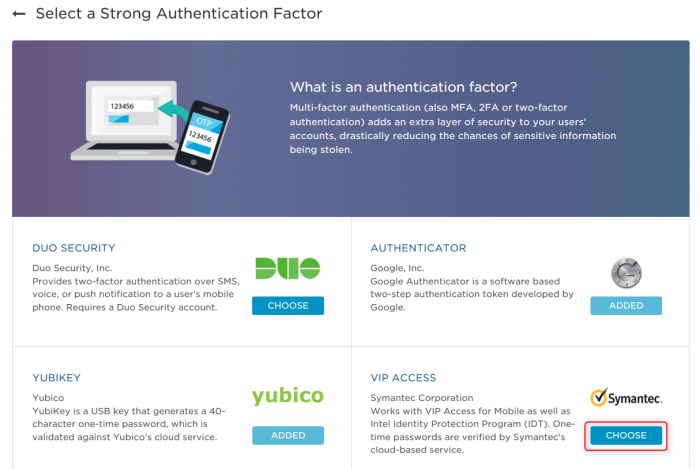

移動すると以下の画面が表示されるので、VIP ACCESS部分の"CHOOSE"を押します

管理画面上での表示名を入力し"SAVE"を押します。

ポリシーの設定

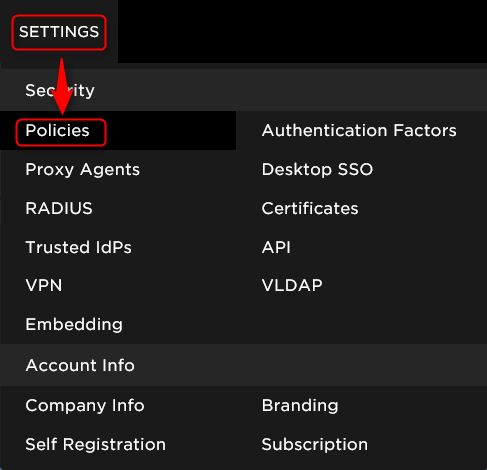

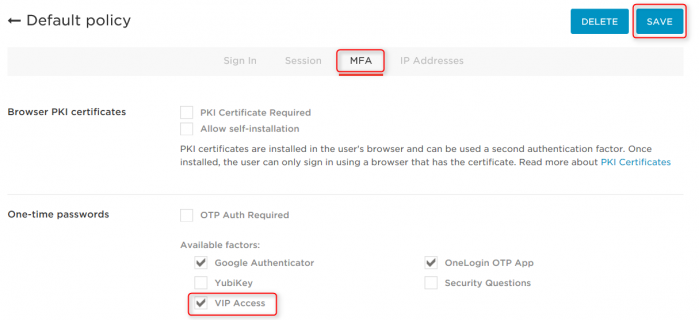

ポリシーを設定するには"SETTINGS > Policies"へ移動します。

新規にポリシーを作成する場合は、"NEW USER POLICY"、既存のものに設定を加える場合は、下部に表示されている既存のポリシーを押します。

"MFA"タブをクリックし、先ほど設定した"VIP Access"を選択して"SAVE"を押します。

この画面の"OTP Auth Required"を選択すると、対象のポリシーが割り当てられたユーザーはMFA設定が必須になります。

エンドユーザー設定

MFA設定

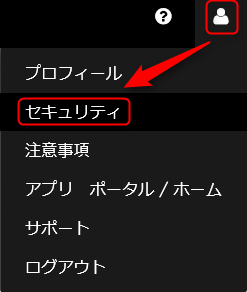

OneLoginのユーザー画面で右上のユーザーアイコンにマウスオーバーして、"セキュリティ"を押します。

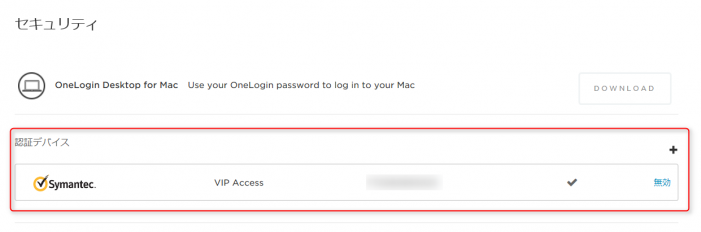

セキュリティ設定画面に移動すると、以下の様な画面になるので、"+"ボタンを押してMFAを設定します。

設定画面では、どのMFAを利用するかとMFAトークン裏面に示されていた認証コードと2回分セキュリティコードを入力して"SAVE"を押して設定完了です。

設定が完了すると、以下のように、設定済みのMFAとして表示されます。

設定完了後にログインを実施すると、以下のようにID.パスワードに追加して、多要素認証を求められます。

まとめ

今回の内容ではSymantec社のハードウェアトークンを利用した方法を紹介しましたが、Yubikeyなどのハードウェアトークンも利用することができます。

また、OneLoginの多要素認証設定では、モバイルアプリを利用したMFAなどが豊富に用意されていますが、

社内に端末が持ち込めないルールがあるなどの場合は、今回紹介した内容が有効になると思います。