こんにちは、技術研究課の薄井です。

日々お客様のニーズを叶えるサービス・ソリューションの検証・導入を行っています。 さて、今回はWindows Serverのイベントログデータの可視化を実施して、アプリケーションの動作確認やトラブルの有無を確認したいという要望に対応するため「Splunk Enterprise」を検証した内容をご紹介します。

Splunk Enterprise とは?

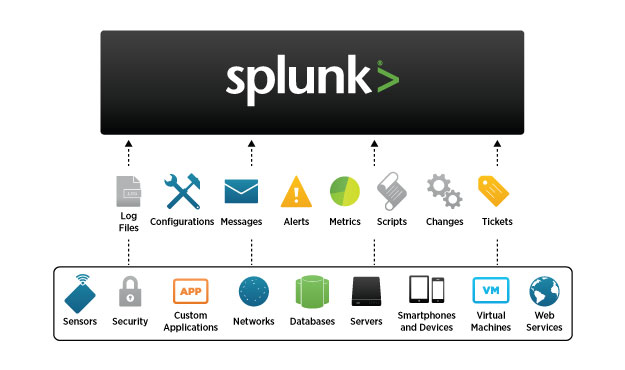

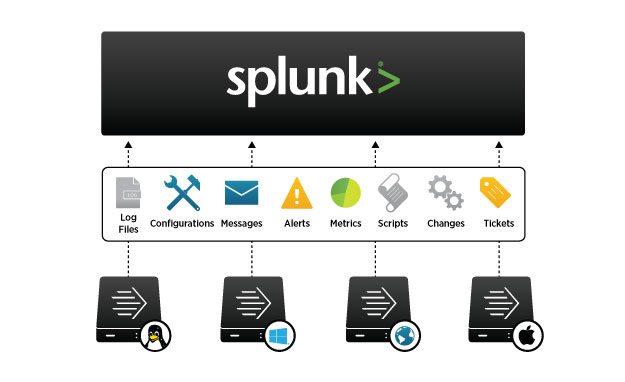

あらゆるデバイスやサービスから生成されたデータを収集し、インデックス化することで、検索・分析が容易にできるソフトウェアです。

データ収集対象として、サーバ(Windows、Linux)のログや、各種クラウドサービスのログ、アプリケーションログなどをターゲットとして収集することができます。

また、Splunk Forwarderを利用することで、リモート環境(Windows,Linux,Macなど)からのログ収集が簡単に実現できます。

詳細は、Splunk社のサイトを参照ください。

Splunk Enterprise を使ってみる

色々な利用シーンが思い浮かぶソフトウェアということは分かったので、早速使ってみましょう。

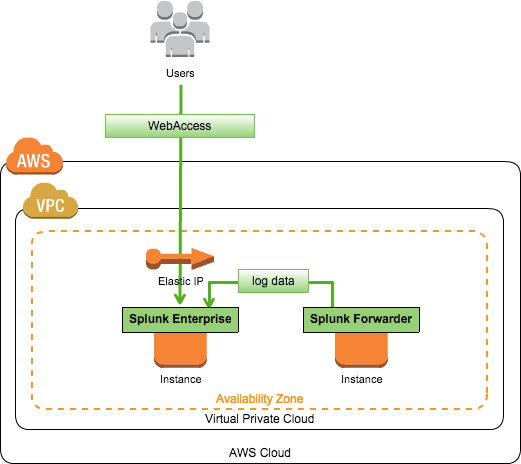

検証した環境は、Splunk Enterpriseサーバに、Splunk Forwarderからデータが送信されるシンプルな構成です。

| AMI (Name) | Windows_Server-2012-R2_RTM-Japanese-64Bit-Base-2015.07.15 |

|---|---|

| AMI (ID) | ami-10942110 |

| Instance Type | m4.large |

| EBS | RootDisk(64GB)@gp2 |

| Security Group | WebInterface:TCP(8000)をポート開放 Forwarder[Receiver]:TCP(9997)をポート開放 |

Step1. Splunk Enterprise、Splunk Universal Forwarder のダウンロード

Splunk社のサイトから、Windows Server 2012 R2(64bit)のインストーラーをダウンロードします。

※ダウンロードの際に「Splunk.com」のアカウント作成が必要です

Splunk Universal Forwarder ダウンロード

Step2. Splunk Enterpriseのインストール

Splunk Enterpriseをインストールするインスタンスにログインします。

先ほどダウンロードしたファイルをインスタンスにコピーします。

※インターネットに接続できる環境の場合、(事前にsplunk.comで利用規約への同意をしてから)PowerShellプロンプトで以下のコマンドを実行して、デスクトップにダウンロードして頂いても問題ありません。

> Invoke-WebRequest -Uri 'http://ja.splunk.com/page/download_track?file=6.2.4/splunk/windows/splunk-6.2.4-271043-x64-release.msi&ac=&wget=true&name=wget&platform=Windows&architecture=x86_64&version=6.2.4&product=splunk&typed=release' -OutFile "${Env:USERPROFILE}Desktopsplunk-6.2.4-271043-x64-release.msi"

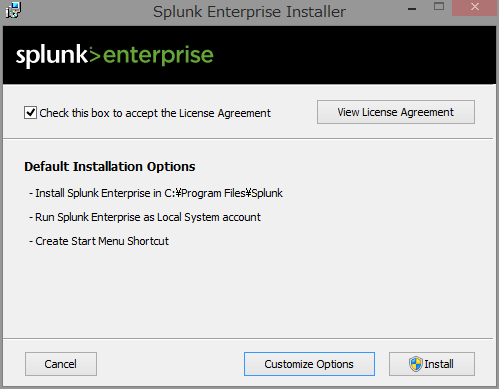

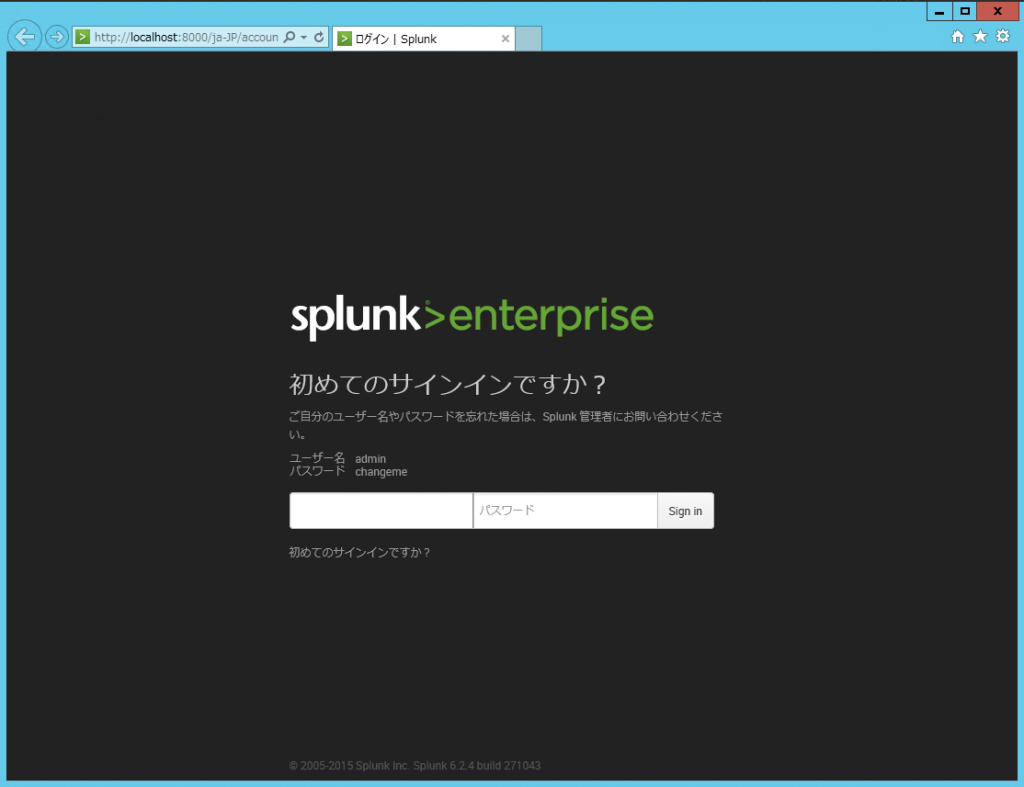

Splunk Enterprise インストーラーを起動します。 「View License Agreement」ボタンをクリックして、ライセンス内容を確認した後、「Check this box to accept the License Agreement」のチェックボックスをチェックしてください。 次に「Install」ボタンをクリックしてください。  インストールが完了した後、ブラウザで「http://localhost:8000/ja-JP/」にアクセスして、以下の画面が表示されたらインストールは完了です。 ※デフォルトのパスワードから変更ください。

インストールが完了した後、ブラウザで「http://localhost:8000/ja-JP/」にアクセスして、以下の画面が表示されたらインストールは完了です。 ※デフォルトのパスワードから変更ください。

Step3. Splunk Enterpriseで利用するポートのWindows Firewall設定

Splunk Enterpriseをインストールするインスタンスにログインします。

Windows Firewallで以下のポートへのアクセス許可を設定してください。

- WebInterface:TCP(8000)

- Forwarder:TCP(9997)

Step4. Splunk Enterprise 設定

Splunk Enterpriseをインストールするインスタンスにログインします。

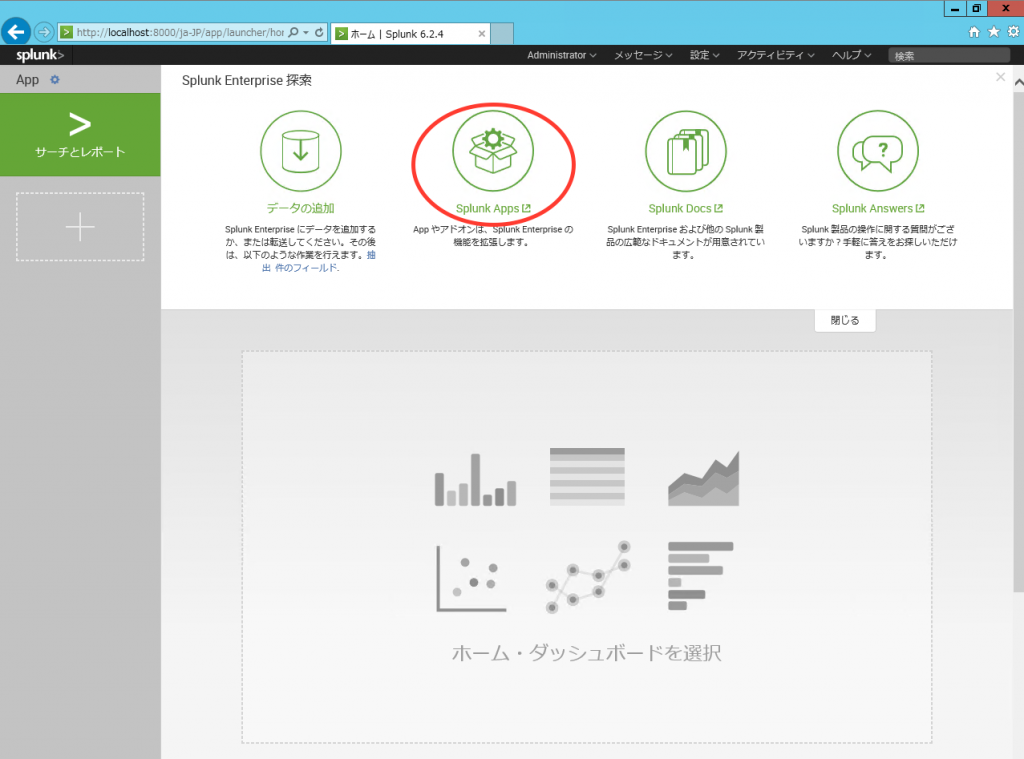

ブラウザで「http://localhost:8000/ja-JP/」にアクセスして、Webコンソールにログインします。

※パスワード変更後&Windows Firewallでのポート解放後のため、EIP経由でのアクセスも可能

「Splunk Apps」をクリックします。

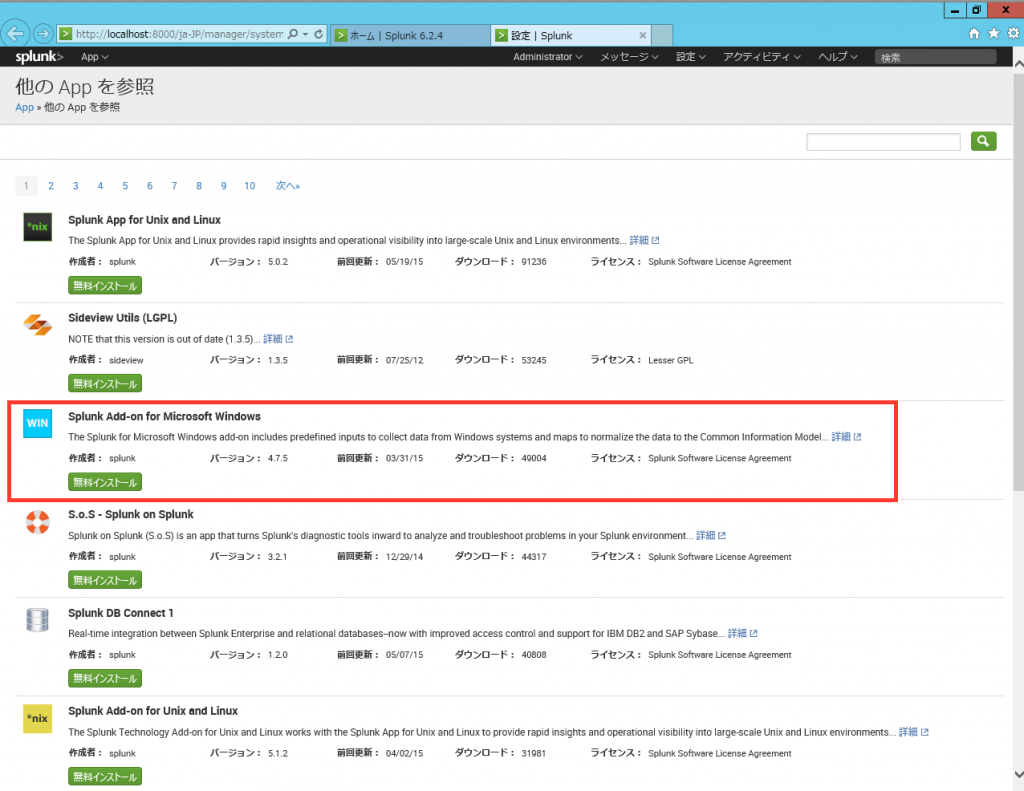

Splunk Appのリストから、「Splunk Add-on for Microsoft Windows」の「無料インストール」ボタンをクリックします。

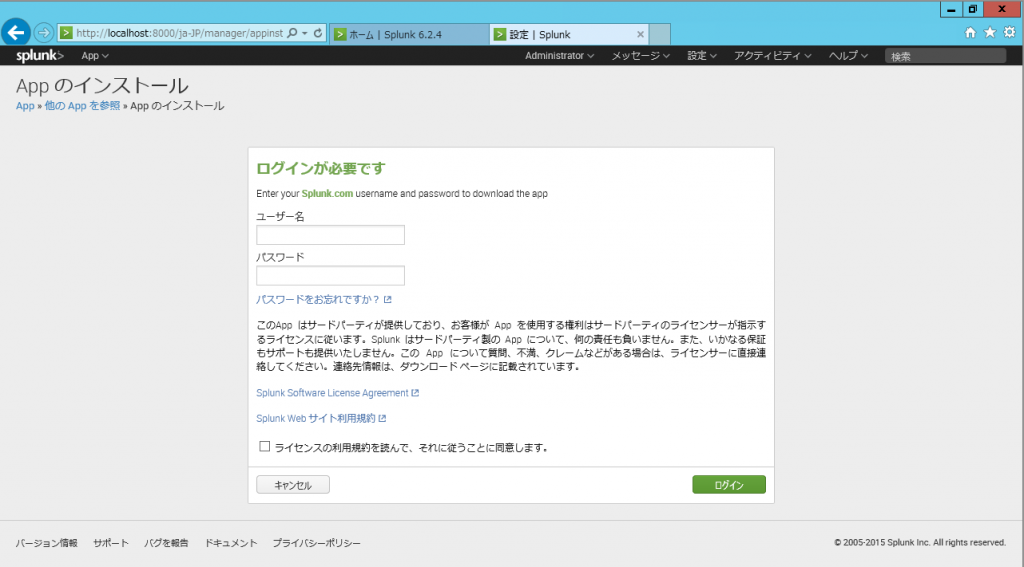

Splunk Appのリストから、「Splunk Add-on for Microsoft Windows」の「無料インストール」ボタンをクリックします。  Splunk.comのログイン情報が必要になるため、STEP1で作成したアカウント情報を入力して、「ログイン」ボタンをクリックします。

Splunk.comのログイン情報が必要になるため、STEP1で作成したアカウント情報を入力して、「ログイン」ボタンをクリックします。  インストールが成功すると、再起動を要求されるため、「Splunkの再起動」ボタンをクリックします。

インストールが成功すると、再起動を要求されるため、「Splunkの再起動」ボタンをクリックします。  再起動後、Webコンソールにログインします。

再起動後、Webコンソールにログインします。

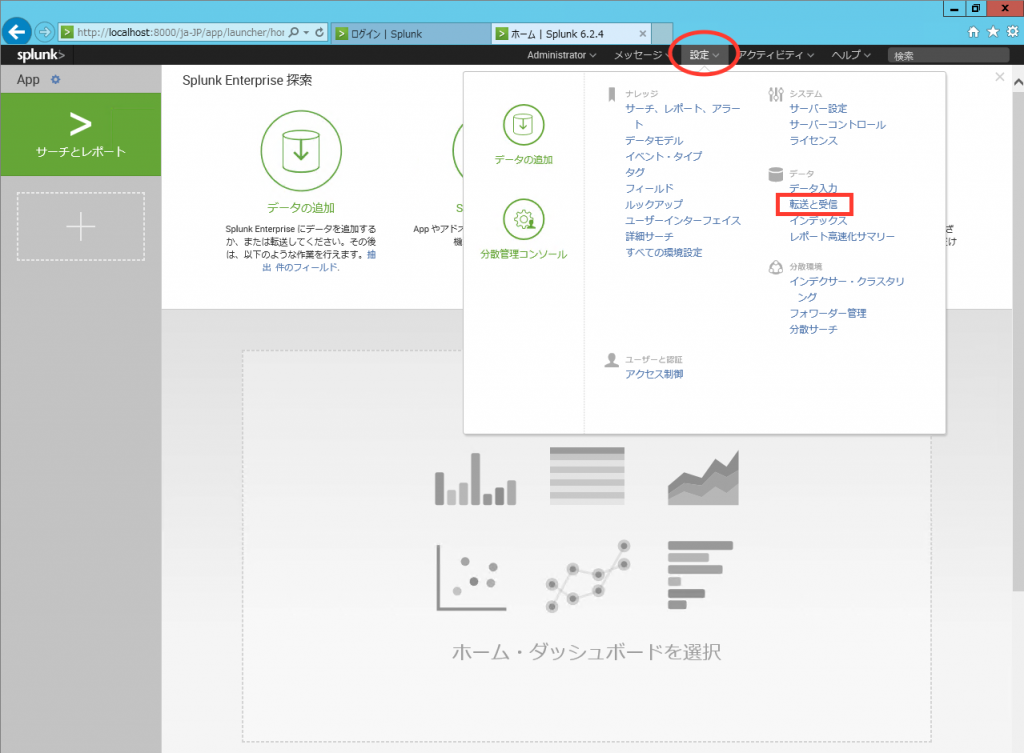

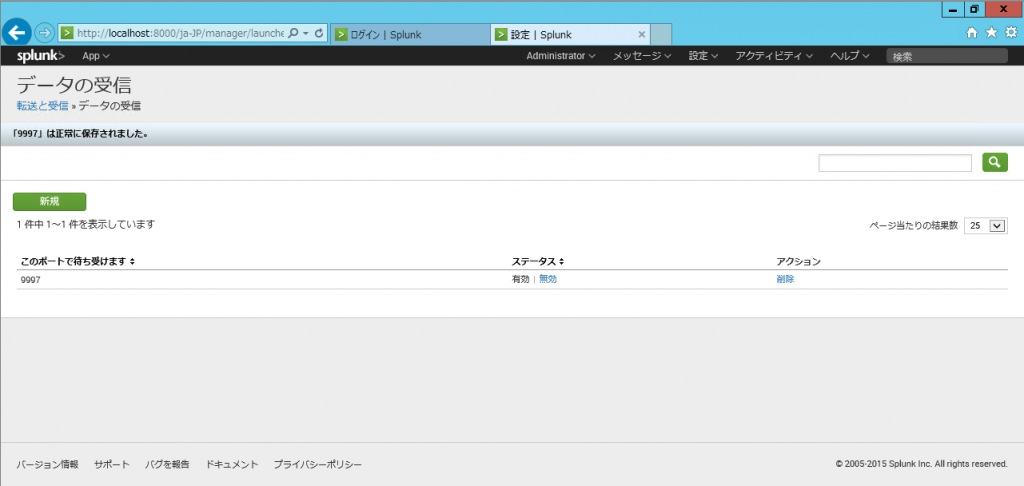

「設定」⇒「転送と受信」をクリックします。

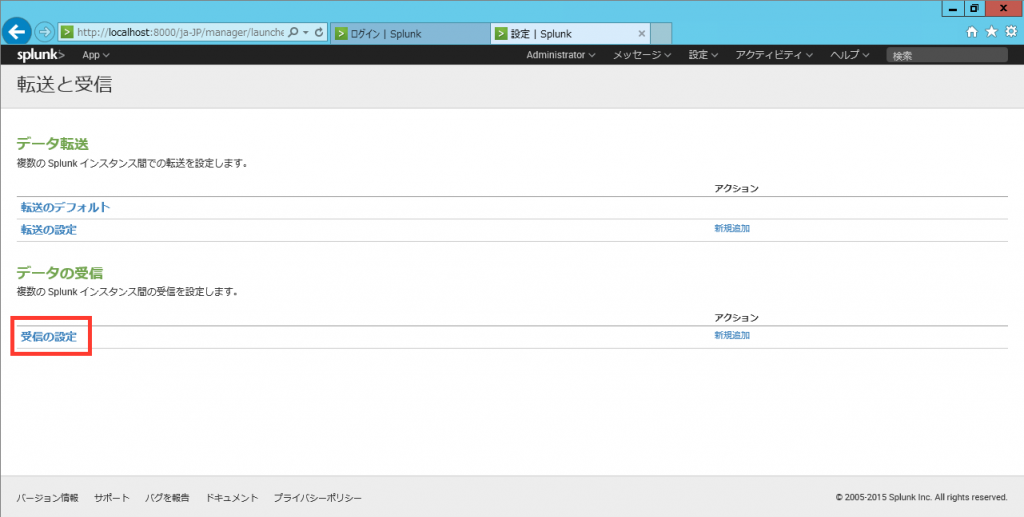

「受信の設定」ボタンをクリックします。

「受信の設定」ボタンをクリックします。  「新規」ボタンをクリックします。

「新規」ボタンをクリックします。  Splunk Universal Forwarderからの待ち受けポート番号を入力して、「保存」ボタンをクリックします。

Splunk Universal Forwarderからの待ち受けポート番号を入力して、「保存」ボタンをクリックします。

- Forwarder:TCP(9997)

待ち受けポート番号が追加されたことを確認して、設定完了です。

待ち受けポート番号が追加されたことを確認して、設定完了です。

Step5. Splunk Universal Forwarderのインストール

Splunk Universal Forwarderをインストールするインスタンスにログインします。

先ほどダウンロードしたファイルをインスタンスにコピーします。

※インターネットに接続できる環境の場合、(事前にsplunk.comで利用規約への同意をしてから)PowerShellプロンプトで以下のコマンドを実行して、デスクトップにダウンロードして頂いても問題ありません。

> Invoke-WebRequest -Uri 'http://ja.splunk.com/page/download_track?file=6.2.4/universalforwarder/windows/splunkforwarder-6.2.4-271043-x64-release.msi&ac=&wget=true&name=wget&platform=Windows&architecture=x86_64&version=6.2.4&product=splunk&typed=release' -OutFile "${Env:USERPROFILE}Desktopsplunkforwarder-6.2.4-271043-x64-release.msi"

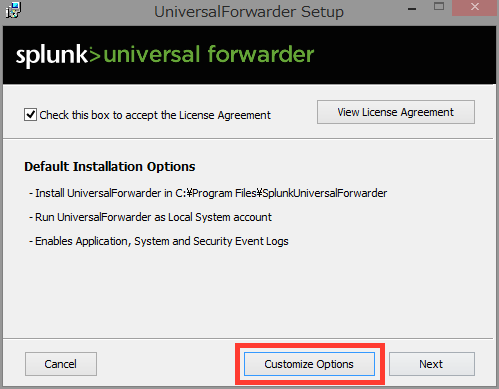

Splunk Universal Forwarder インストーラーを起動します。

「View License Agreement」ボタンをクリックして、ライセンス内容を確認した後、「Check this box to accept the License Agreement」のチェックボックスをチェックしてください。

次に「Customize Options」ボタンをクリックしてください。

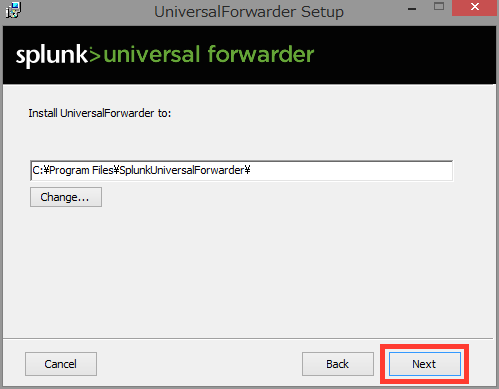

「Next」ボタンをクリックします。

「Next」ボタンをクリックします。

「Next」ボタンをクリックします。

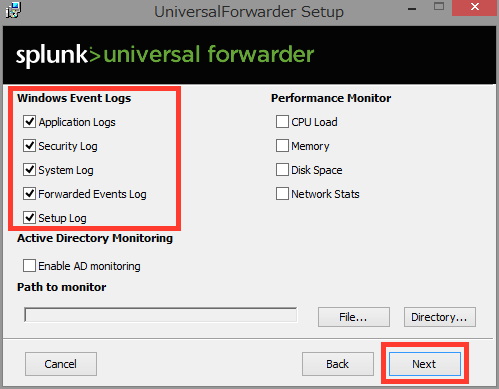

Windows Event Logsで取得するログファイルにチェックを入れて、「Next」ボタンをクリックします。

- Application Logs

- Security Log

- System Log

- Forwarded Events Log

- Setup Log

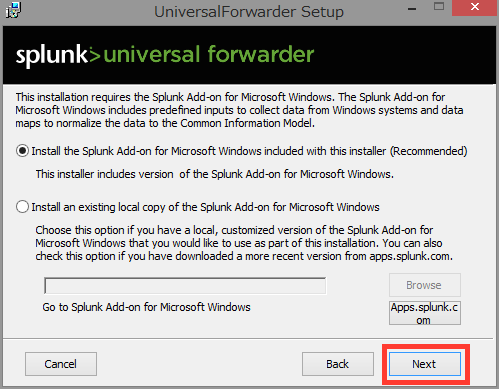

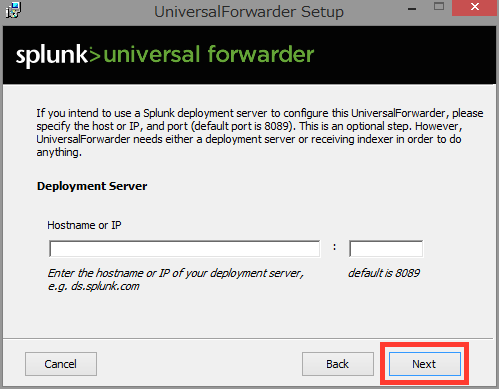

「Next」ボタンをクリックします。

「Next」ボタンをクリックします。  Receiving Indexerに【Splunk EnterpriseのIPアドレス:ポート番号】を入力して、「Next」ボタンをクリックします。

Receiving Indexerに【Splunk EnterpriseのIPアドレス:ポート番号】を入力して、「Next」ボタンをクリックします。

VPC内部からの通信となるため、以下を設定する

- IPアドレス:Splunk EnterpriseインスタンスのPrivate IPアドレス

- ポート番号:9997

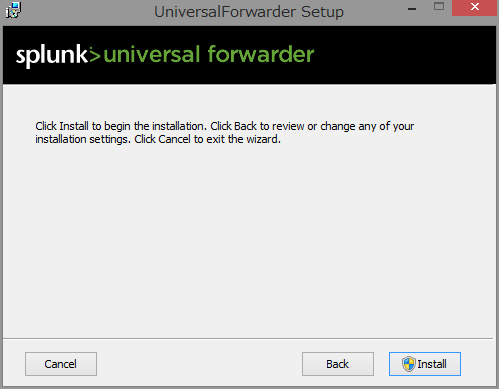

「Install」ボタンをクリックしてください。

これでインストールと設定が完了です。

Step6. Splunk Enterpriseでのレポート確認

Splunk Enterpriseをインストールするインスタンスにログインします。

ブラウザで「http://localhost:8000/ja-JP/」にアクセスして、Webコンソールにログインします。

※パスワード変更後&Windows Firewallでのポート解放後のため、EIP経由でのアクセスも可能

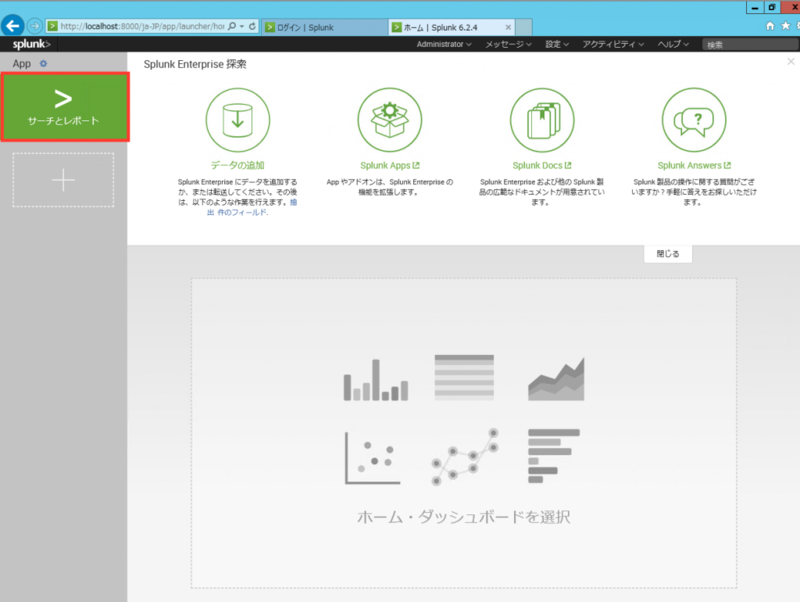

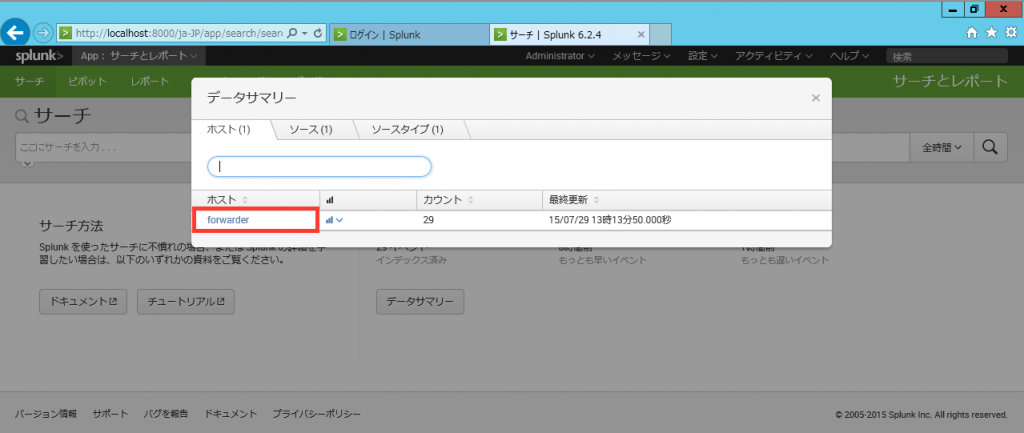

「サーチとレポート」をクリックします。

「データサマリー」をクリックします。  ログ収集対象のホスト名をクリックします。

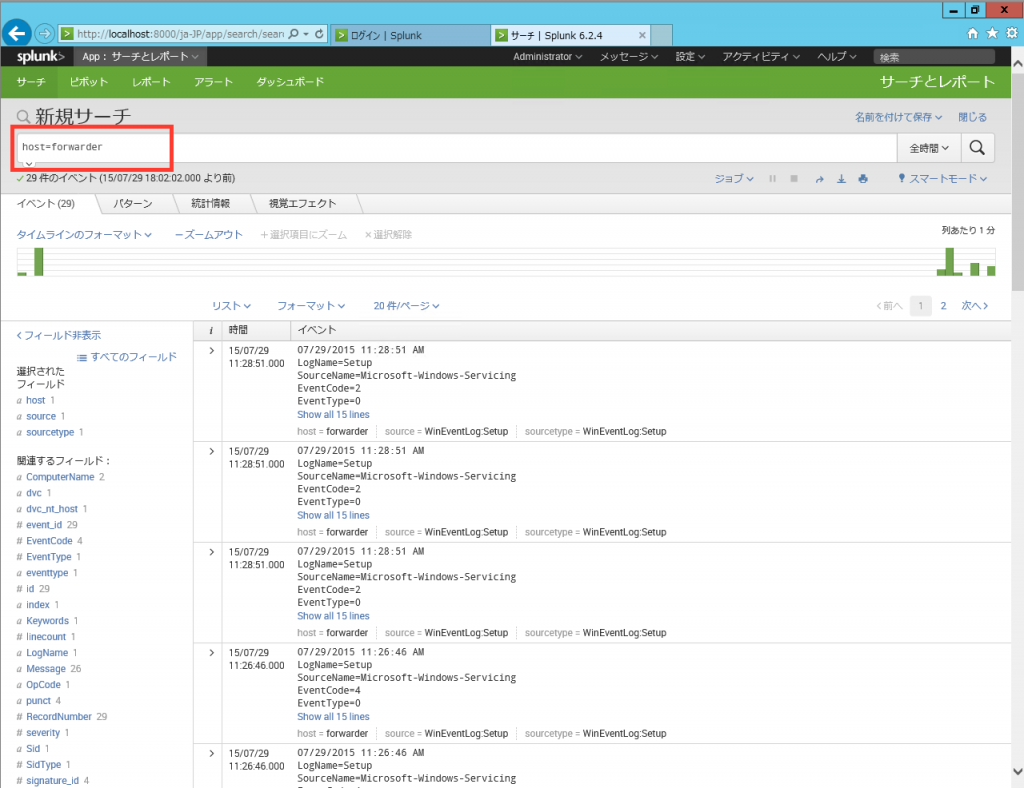

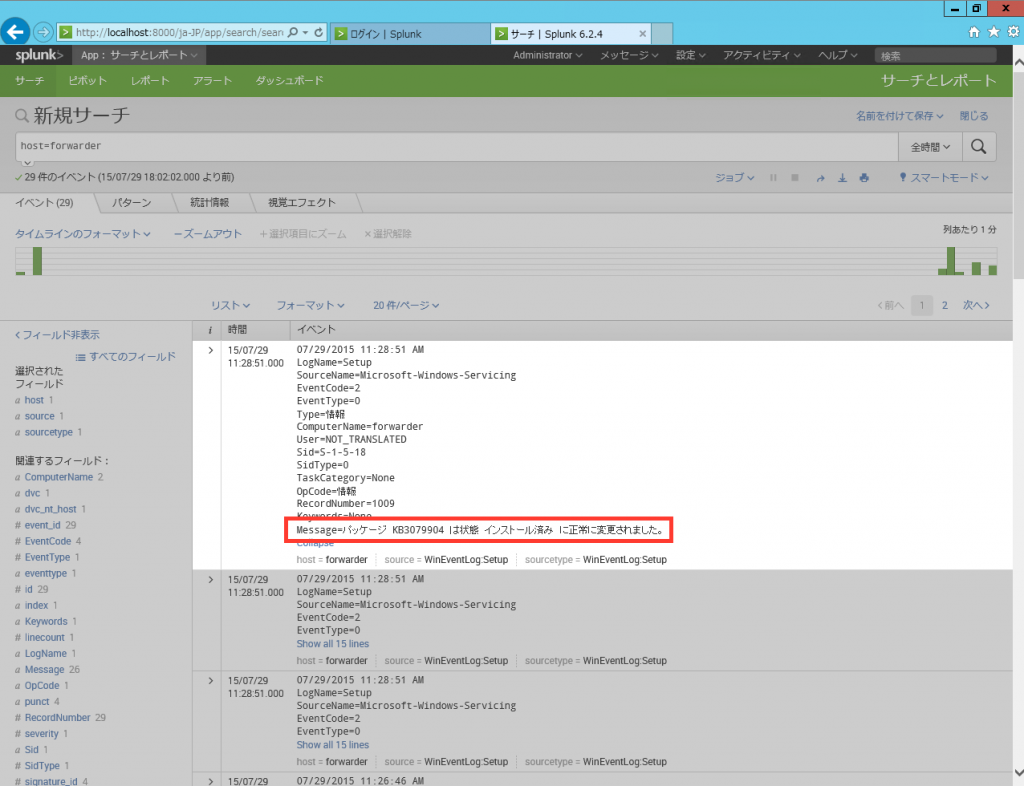

ログ収集対象のホスト名をクリックします。  新規サーチとして、「host=forwarder」の検索結果が表示されます。

新規サーチとして、「host=forwarder」の検索結果が表示されます。  ログデータに日本語が含まれていても問題なく収集、分析をすることができます!

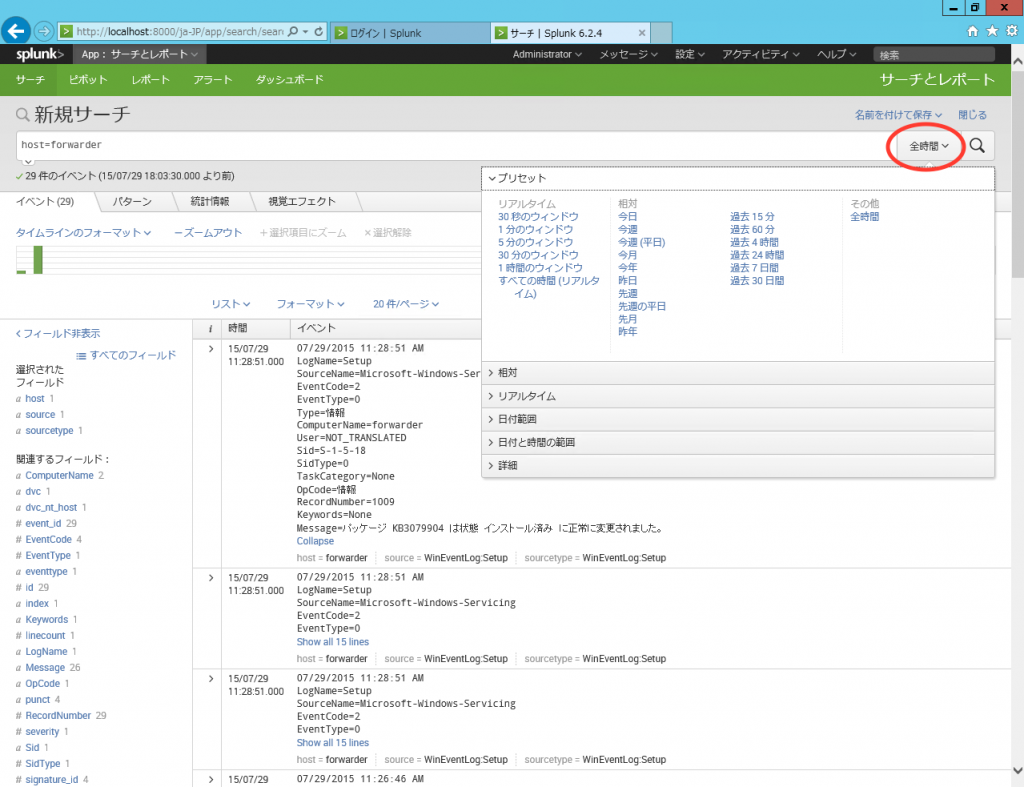

ログデータに日本語が含まれていても問題なく収集、分析をすることができます!  また、時系列データとして分析する場合、プリセットされたタイムスケールを利用することで、任意の時間帯のログデータの分析が簡単に実施できます!

また、時系列データとして分析する場合、プリセットされたタイムスケールを利用することで、任意の時間帯のログデータの分析が簡単に実施できます!

まとめ

Splunk Enterpriseを利用して簡単にWindows イベントログの収集と可視化ができることをご紹介しました。Splunkの検索機能は非常に使い勝手が良いため、ログデータの分析、システム運用などの業務での活用がしやすいですね。

60日の評価版が提供されているため、まずはお試しいただいてメリットを体感頂ければとおもいます。

評価後の有償ライセンスへの切り替えですが、ライセンス形態・お見積りについては、以下を参照ください。

Splunkを利用してログ分析・可視化を通じて、データドリブンで次の改善アクションを実施していきましょう!